„To wyjątkowy dzień, długo oczekiwany nie tylko przez nas, ale przez całą społeczność fizyków”

8 kwietnia 2021, 07:40Nadeszły długo oczekiwane pierwsze wyniki badań w eksperymencie Muon g-2 prowadzonym przez Fermi National Accelerator Laboratory (Fermilab). Pokazują one, że miony zachowują się w sposób, który nie został przewidziany w Modelu Standardowym. Badania, przeprowadzone z bezprecedensową precyzją, potwierdzają sygnały, jakie inni naukowcy zauważali od dekad

Odkryli sygnał z tetraneutronu?

15 grudnia 2021, 08:25Fizycy zgadzają się co do tego, że nie istnieje cząstka złożona z samych protonów. Jednak od ponad 50 lat szukają cząstki składającej się z więcej niż 2 neutronów. Naukowcy z Uniwersytetu Technicznego w Monachium poinformowali właśnie, że przeprowadzone przez nich eksperymenty wykazały na możliwość istnienia tetraneutronu, hipotetycznej cząstki złożonej z czterech neutronów. I nie są pierwszymi, którzy na istnienie takiej cząstki wskazują.

Ktoś podpalił 500-letni dąb „Cysters” w Rudach

31 października 2022, 12:00W sobotę (29 października) ktoś podpalił 500-letni dąb szypułkowy „Cysters” na terenie Pocysterskiego Zespołu Klasztorno-Pałacowego w Rudach. Dąb ten jest jednym z najokazalszych i najstarszych drzew na Górnym Śląsku. Oględziny mają wykazać, na ile pożar mu zaszkodził.

Trzęsienie ziemi odsłoniło wyjątkowy zabytek z czasów Azteków

25 października 2023, 08:49Przed rokiem, 19 września 2022 roku w mieście Meksyk zatrzęsła się ziemia. Trzęsienie odsłoniło wyjątkowy zabytek z czasów, gdy w miejscu dzisiejszego Ciudad de México znajdowała się stolica Azteków, Tenochtitlán. Spod ziemi wyłoniła się duża kamienna głowa Pierzastego Węża, Quetzalcoatla. Od roku eksperci z INAH (Instituto Nacional de Antropología e Historia) prowadzą prace konserwatorskie. Tym, co czyni zabytek tak wyjątkowym, są zachowane kolory i polichromia obecne na 80% powierzchni.

Szczęśliwi plotkujący. Plotkowanie ma pozytywny wpływ na związek

21 sierpnia 2025, 12:55Psycholodzy z Uniwersytetu Kalifornijskiego w Riverside postanowili sprawdzić dynamikę plotkowania i jakość związków. A z przeprowadzonych badań wynika, że plotkowanie prowadzi do większego poczucia szczęścia i dobrostanu w związku. Naukowcy znaleźli dowody na to, że plotkowanie z partnerem ma znacznie większe znaczenie niż tylko niezobowiązująca rozmowa. Jest ono silnie powiązane z poczuciem szczęścia.

Najbogatsi Amerykanie

23 września 2006, 09:04Po raz trzynasty z rzędu Bill Gates znalazł się na czele listy 400 najbogatszych Amerykanów ułożonych przez tygodnik Forbes. Pierwszy raz w historii zdarzyło się tak, że aby dostać się na listę, trzeba było dysponować fortuną wartości co najmniej 1 miliarda dolarów.

Rośnie wartość rynku Open Source

2 czerwca 2007, 09:28Z danych IDC wynika, że znacząco rośnie wartość rynku oprogramowania opensource’owego. Wpływy ze sprzedaży tego typu programów są wciąż stosunkowo niskie i nie odzwierciedlają rzeczywistej wartości tego rynku.

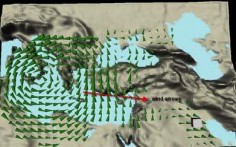

Dotyk wart tysiąca obrazów?

5 marca 2008, 23:43Od wielu lat naukowcy próbują udoskonalić sposoby komunikacji człowieka z komputerem. W ramach tych prac wypróbowano szereg interesujących pomysłów, jednak jedynym znaczącą innowacją ostatnich lat okazały się bezwładnościowe manipulatory do konsoli Wii. Na szczęście nowoczesne interfejsy zaczynają być stosowane także poza branżą gier komputerowych. Tureccy klimatolodzy stosują bowiem system map umożliwiających "wyczuwanie" prędkości wiatru, wilgotności czy temperatury.

Chłód wykluczenia

16 września 2008, 14:03O człowieku zdystansowanym, nieprzystępnym często mówi się, że jest chłodny. Ktoś nieczuły ma zamiast serca lód. Tego typu porównania pojawiają się nie tylko w języku potocznym, identyczną metaforykę spotyka się też w bajkach, np. Królowej śniegu. Czy mamy więc do czynienia z figurą czysto retoryczną, czy np. samotność, desperacja lub smutek mogą naprawdę obniżyć ciepłotę ciała?

Powstało Globalfoundries

4 marca 2009, 16:52Spółka AMD sfinalizowała 2 marca strategiczną transakcję „Asset Smart”. Dzięki porozumieniu firm AMD, Advanced Technology Investment Company (ATIC) oraz Mubadala Development Company z Abu Dhabi powstanie supernowoczesna fabryka półprzewodników.